Процесс цифровой судебной экспертизы включает в себя: поиск, получение, сохранение и хранение цифровых доказательств; описание, объяснение цифровых доказательств и установление их происхождения и значимости; анализ доказательств и их убедительности, достоверности и относимости к делу; и представление доказательств, имеющих отношение к делу (Maras, 2014).

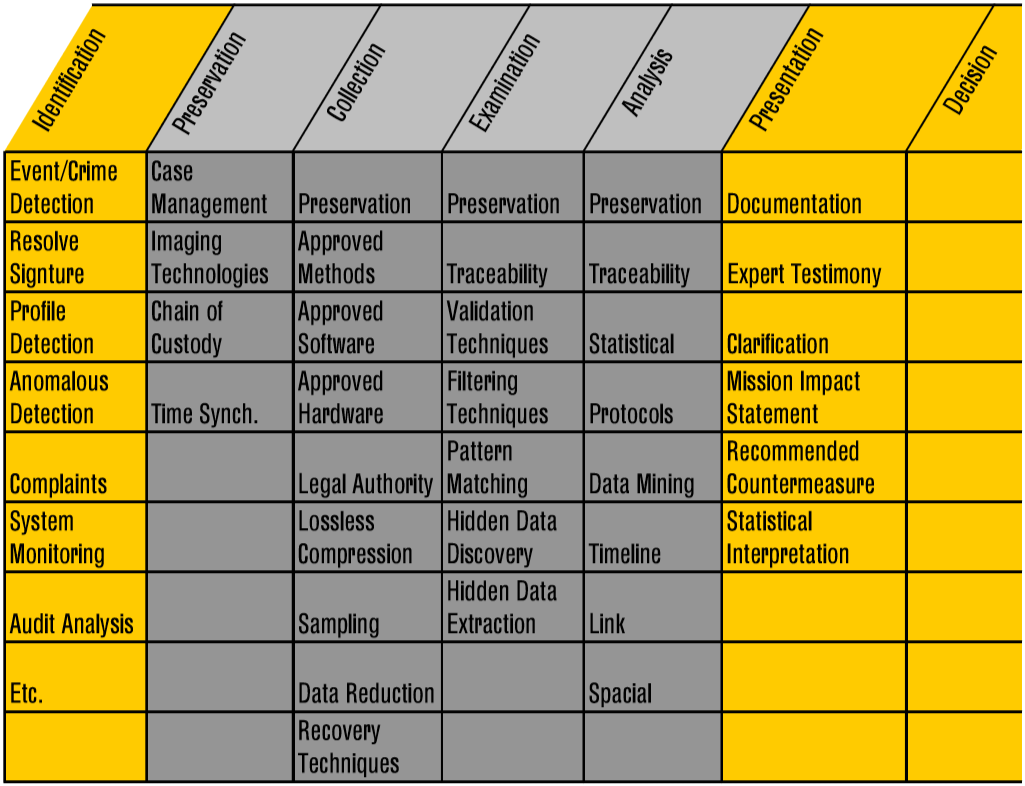

Были разработаны и приняты различные методологии цифровой криминалистики. В 2001 году «DigitalForensic Research Workshop», «некоммерческая добровольная организация,… [специализирующаяся] на финансировании деятельности технических рабочих групп, проведении ежегодных конференций и решении комплекса задач с целью оказания помощи в определении направления исследований и разработок», разработала модель, основанную на протоколе Федерального бюро расследований Соединенных Штатов Америки для производства обыска на физическом месте преступления, который включает в себя семь этапов: идентификация, сохранение, сбор, исследование, анализ, представление доказательств и принятие решения (Palmer, 2001, p. 14) (см. рисунок 1).

В 2002 году была предложена еще одна модель цифровой криминалистики, которая была основана на модели «Digital Forensic Research Workshop» 2001 года и протоколе Федерального бюро расследований Соединенных Штатов Америки для производства обыска на месте преступления (для физических мест преступления) (Reith, Carr and Gunsch, 2002). Эта модель («Абстрактная модель цифровой криминалистики») состояла из девяти этапов (Baryamureeba and Tushabe, 2004, 3):

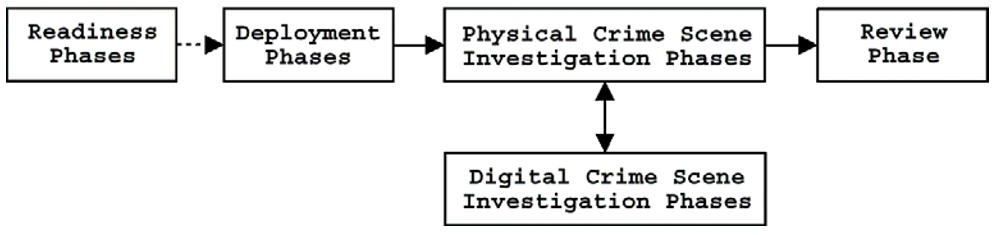

В 2003 году была предложена Интегрированная модель цифрового расследования (см. рисунок 2), которая представляет собой более целостный подход к расследованию, состоящий из пяти основных этапов, каждый из которых, в свою очередь, состоит из отдельных фаз (Carrier and Spafford, 2003): готовность (т.е. оценка способности оперативных служб и инфраструктуры оказывать поддержу проведению расследования); развертывание (т.е. инцидент выявлен, соответствующий персонал уведомлен, и получено разрешение на проведение расследования, например, судебный ордер на производство расследования правоохранительными органами, разрешение руководителя для проведения частных расследований); расследование на физическом месте преступления (т. е. ограждение места преступления, идентификация относящихся к делу вещественных доказательств, документирование места преступления, сбор вещественных доказательств на месте преступления, исследование этих доказательств, реконструкция событий на месте преступления и представление результатов в суде); цифровое расследование на месте преступления (т.е. сбор и идентификация имеющих отношение к делу цифровых доказательств, документирование доказательств, извлечение и анализ доказательств, реконструкция событий и представление результатов в суде); и рассмотрение (т. е. после завершения расследования проводится оценка с целью анализа извлеченных уроков).

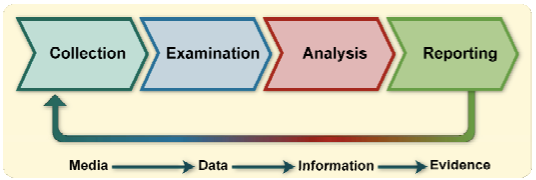

В 2006 году Национальный институт стандартов и технологий США в своем Руководстве по интеграции криминалистических методов в планы реагирования на инциденты (Guide to IntegratingForensic Techniques into Incident Response) (SP 800-86) (Kent et al., 2006, 3-1) предложил модель цифровой криминалистики, состоящую из четырех этапов (см. рисунок 3): этап сбора доказательств, который включает в себя идентификацию доказательств на месте преступления, маркировку, документирование и, наконец, собирание доказательств; этап исследования, на котором определяются соответствующие криминалистические средства и методы, которые будут использоваться для извлечения соответствующих цифровых доказательств и сохранения их целостности; этап анализа, на котором извлекаемые доказательства оцениваются для определения их практической пригодности и применимости к делу; и этап отчетности, который включает в себя описание действий, выполненных в процессе цифровой криминалистики, и представление результатов.

Еще одна модель расследования была предложена Национальным институтом правосудия (NIJ) Министерства юстиции США в 2001 году и пересмотрена в 2008 году. В частности, в пособии NIJ«Расследование на электронном месте совершения преступления: руководство для служб быстрого реагирования» (Electronic Crime Scene Investigation: A Guide for First Responders) основное внимание уделено действиям на физическом месте преступления, таким как ограждение и оценка места преступления (например, для определения имеющих отношение к делу устройств с потенциальными цифровыми доказательствами), документирование места преступления, выемка соответствующих устройств, упаковка, транспортировка и, наконец, обеспечение сохранности этих устройств.

Вышеупомянутые модели основаны на предположениях о том, что при расследовании каждого преступления и киберпреступления все этапы должны быть пройдены в полном объеме (Rogers et al., 2006). Однако на практике это происходит не всегда. Поскольку объемы данных и количество цифровых устройств, накапливающих, хранящих и передающих данные, растут в геометрической прогрессии, что ведет к увеличению числа уголовных дел, связанных с цифровыми устройствами того или иного типа, все чаще признается практически нецелесообразным проводить доскональные проверки каждого цифрового устройства. Как отметили Кейси, Ферраро и Нгуен (Casey, Ferraro, Nguyen) (2009), «немногие [лаборатории цифровой криминалистики] все еще могут позволить себе создавать дубликат каждого носителя информации и проводить углубленную судебную экспертизу всех данных на этих носителях… Не имеет особого смысла ждать завершения анализа каждого отдельного носителя информации, если лишь некоторые из них позволят получить данные, имеющие доказательную ценность» (стр. 1353).

В этой связи были разработаны модели процессов цифровой криминалистики, учитывающие эту проблему. Например, в публикации Rogers et. al (2006) была предложена модель процесса киберкриминалистической сортировки данных на местах (CFFTPM), основанная на проведении цифровой судебной экспертизы «на месте» с целью «обеспечения идентификации, анализа и интерпретации цифровых доказательств в короткие сроки без необходимости транспортировки систем(ы)/носителей информации в лабораторию для углубленного исследования или создания полного образа для судебно-экспертного анализа» (p.19). На основе этой модели Кейси, Ферраро и Нгуен (Casey, Ferraro, Nguyen) (2009) предложили «три уровня судебной экспертизы», которые можно использовать на местах или в лаборатории:

В настоящее время продолжаются дебаты относительно жизнеспособности и актуальности каждой модели и ее компонентов (ValjarevicandVenter, 2015; Du, Le-Khac, andScanlon, 2017). Реальность такова, что каждая страна следует своим собственным стандартам, протоколам и процедурам в области цифровой криминалистики. Однако различия в этих процессах служат препятствием для осуществления международного сотрудничества в проведении расследований правоохранительными органами (см. модуль 7 серии модулей по киберпреступности: «Международное сотрудничество в борьбе с киберпреступностью»).