Los avances en tecnología, en particular las tecnologías de comunicación e información, posibles gracias a los teléfonos inteligentes y la Internet, están configurando y facilitando la trata y el tráfico ilícito y creando barreras adicionales para su detección e investigación. Esta parte considerará cómo se pueden aprovechar las tecnologías para prevenir, detectar, intervenir y, en última instancia, frustrar estos delitos. También dará cuenta de otro aspecto crucial para este uso de la tecnología; a saber, cómo los estados, los organismos encargados de hacer cumplir la ley y los organismos privados recopilan, retienen y utilizan la información recogida durante estos procesos de investigación. Todas estas acciones plantean posibles inquietudes con respecto a la privacidad de los datos personales (véase Delito Cibernético Módulo 10 sobre Privacidad y Protección de Datos para obtener más información).

Existe un creciente interés en encontrar formas de “explotar la tecnología” para interrumpir la trata de personas y las redes de tráfico ilícito de migrantes. Por ejemplo, las autoridades policiales utilizan la tecnología para identificar a los tratantes y traficantes y la extracción de datos para identificar transacciones sospechosas (Latonero, 2012, p. v; Comisión Europea, 2016). Tecnología en las fronteras se implementa cada vez más. Esto influye en la facilidad de movimiento, pero también brinda la oportunidad de combatir el tráfico ilícito, siempre que las fuerzas fronterizas estén lo suficientemente capacitadas en los problemas y puedan identificar los indicadores de tráfico ilícito. La tecnología también puede facilitar el registro, almacenamiento, análisis e intercambio de información relacionada con las víctimas identificadas de la trata. Además, la evidencia de que los sospechosos han aplicado identificaciones de llamadas falsas o software espía puede utilizarse para refutar las afirmaciones de asociación inocente y probar la intención criminal. Las reservas de vuelos y registros bancarios de retiros de efectivo en el extranjero ayudan a probar la trata transnacional.

Otras fuentes útiles y con frecuencia incriminatorias de evidencia digital incluyen:

El uso de esta evidencia digital permite construir casos mucho más fuertes. También puede respaldar las cuentas de las víctimas y los testigos cuando dan testimonio. En ausencia de víctimas o testigos para dar testimonio, la evidencia digital puede ser utilizada por sí misma por los fiscales y las autoridades para llevar los casos a los tribunales y garantizar las condenas (véase el Módulo 4 sobre Introducción a la ciencia forense digital, el Módulo 5 sobre Investigación del delito cibernético y Módulo 6 sobre Aspectos Prácticos de las investigaciones de delitos cibernéticos y la ciencia forense digital de la Serie de módulos universitarios sobre delitos cibernéticos).

La evidencia digital puede estar disponible en las pruebas instrumentales incautadas de migrantes de objeto de tráfico ilícito o víctimas de trata, o de sospechosos. Las investigaciones policiales se llevan a cabo para identificar, investigar y obtener pruebas que finalmente conduzcan al procesamiento de los tratantes y la protección de las víctimas. En relación con la delincuencia organizada transnacional esto debe ser cooperativo. Por ejemplo, la Operación a campo traviesa del FBI de los Estados Unidos, que en 2017 se ejecutó por undécima vez en cooperación con otros países (Canadá, el Reino Unido, Filipinas, Tailandia y Camboya), realizó estas operaciones fuera de línea (en, por ejemplo, bares, casinos y paradas de camiones) y en línea, lo que resultó en el arresto de 120 tratantes (FBI, 2017).

Los conceptos de investigación y disuasión convergen cuando se trata de la presencia virtual de las autoridades policiales, a menudo en forma de perfiles "catfish (falsos)" creados para atrapar delincuentes organizados que operan en línea. El uso de perfiles falsos puede permitir que se recopilen pruebas digitales como parte de una investigación. También pueden actuar como elemento disuasorio: si un posible tratante teme que pueda estar comunicándose con un oficial de policía, es menos probable que asuma el riesgo. Sin embargo, se debe tener cuidado cuando las jurisdicciones individuales prohíban las operaciones de atrapamiento o "picadura".

El principal obstáculo para las investigaciones es la cantidad de tiempo necesario para llevarlas a cabo y la incapacidad de participar en actividades delictivas, excepto para las operaciones "encubiertas" autorizadas. La tecnología puede aprovecharse para reducir la cantidad de tiempo que lleva identificar a los perpetradores y las víctimas, y eliminar de forma proactiva el contenido de la trata / el tráfico ilícito. Por ejemplo, chatbots puede utilizarse para entablar conversaciones con miles de abusadores en línea al mismo tiempo. Cabe señalar que la aprobación ética de algunas técnicas de investigación puede ser difícil de obtenerse, lo cual puede afectar el progreso de la investigación, especialmente cuando las jurisdicciones no tienen voluntad política para cooperar.

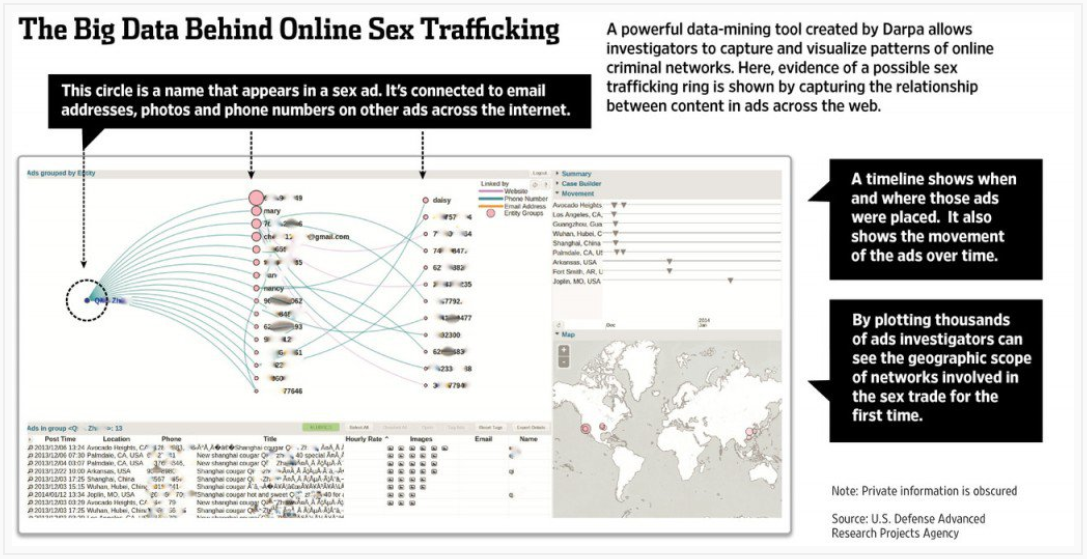

Otra forma de superar los obstáculos de investigación es mediante el uso de rastreadores web de ebullición y herramientas de minería de datos. La Agencia de Proyectos de Investigación Avanzada de la Defensa (DARPA) desarrolló herramientas bajo su programa Memex que se han utilizado para identificar a los tratantes de personas y a las víctimas de la trata. Como parte de Memex, se han desarrollado herramientas de minería de datos y rastreador web que raspan los anuncios en línea (en la web visible y profunda) y crean bases de datos con esta información. En particular, estas herramientas (como DIG y TellFinder) combinan anuncios, descargan contenido, identifican enlaces entre elementos descargados, agregan bases de datos de información y habilitan consultas de bases de datos (Karaman, Chen y Chang, n.d. Pellerin, 2017). La información en estas bases de datos se extrae para identificar tendencias y patrones, y estos se mapean en formatos visuales. Este mapeo permite la identificación de líneas de tiempo y movimientos de las víctimas (véase la siguiente imagen).

Las imágenes tomadas con teléfonos móviles o cámaras digitales contienen metadatos (véase también Delito Cibernético Módulo 4: Introducción a la ciencia forense digital). Estos metadatos, conocidos como datos Exif, contienen información sobre la cámara utilizada y la imagen en sí, como sus dimensiones y formato. Los datos de Exif pueden hacer coincidir las imágenes con los dispositivos en posesión de un sospechoso. Del mismo modo, los datos de Exif pueden ayudar a proporcionar las fechas en que se capturaron las imágenes y se cometieron los delitos. El tema de las imágenes y el geoetiquetado también se puede utilizar para determinar la ubicación en la que tuvo lugar un evento de importancia.

Los datos de GPS se pueden utilizar para rastrear la ubicación y el historial del dispositivo. En un caso de los Estados Unidos en 2011, un hombre se declaró culpable de delitos de trata después de publicar los servicios comerciales de un menor en Backpage. Los investigadores pudieron usar los datos del GPS en el automóvil de un tratante para establecer las ubicaciones de varios clientes (Latonero, 2011). Otro ejemplo del uso de la tecnología satelital es el proyecto Geospatial Slavery Observatory realizado por la Universidad de Nottingham, que utiliza inteligencia geoespacial para detectar casos de esclavitud. En 2016, el Telegraph informó que esta investigación se había utilizado para descubrir cinco campos de trabajo en Bangladesh que anteriormente se desconocían y se sospechaba que usaban niños esclavos.

Cualquier esfuerzo por aprovechar la tecnología para contrarrestar tanto el tráfico ilícito de migrantes como la trata de personas implica inevitablemente la cooperación entre el sector privado (desarrollo de software y el intercambio de datos e información) y los organismos encargados de hacer cumplir la ley y los organismos judiciales. En 2018, la Iniciativa mundial contra la delincuencia transnacional anunció la iniciativa Tech Against Trafficking (TAT), una colaboración entre empresas tecnológicas mundiales, organizaciones de la sociedad civil y las Naciones Unidas para apoyar la erradicación del trabajo forzado y la trata de personas mediante el uso de la tecnología.

Ejemplos de contribuciones del sector privado incluyen a Microsoft, que organizó foros académicos en esta área y desarrolló una herramienta (PhotoDNA) en 2009 para analizar imágenes de abuso sexual infantil, que pueden ser utilizadas (sin cargo) por los órganos de cumplimiento de la ley y empresas para localizar y eliminar imágenes de abuso sexual infantil. Otras empresas también han desarrollado un software que identifica a las víctimas de la trata infantil a través del análisis de enlaces. Por ejemplo, Thorn's Spotlight se usa para identificar anuncios en línea sobre relaciones sexuales con menores de edad mediante el análisis de vastas cantidades de datos obtenidos de anuncios en línea para identificar patrones y conexiones (Thorn, sin fecha). Esta herramienta se ha utilizado en operaciones policiales encubiertas, como la Operación a campo traviesa (Thorn, sin fecha).

Los bancos también pueden desempeñar un papel en el proceso de detección. Una vía a través de la cual las instituciones financieras se involucran en la lucha contra el tráfico es Liechtenstein Initiative, que fomenta la innovación en el sector financiero para combatir el delito. Si bien un análisis completo de esta Iniciativa, los modelos bancarios y los requisitos de presentación de informes están fuera del alcance de este Módulo (véase Economist article on software that detects human trafficking).

Las organizaciones contra la trata utilizan plataformas de redes sociales, como Facebook y Twitter, para comunicar información sobre trata de personas y tráfico ilícito de migrantes, publicar información o enlaces a casos de trata y tráfico ilícito y noticias relevantes, conectarse con otras organizaciones con objetivos similares y publicar oportunidades para la participación de la sociedad civil en las campañas contra la trata y el tráfico ilícito (Latonero, 2012).

Estas organizaciones también usan plataformas para compartir videos (como YouTube) para educar al público sobre la trata de personas y el tráfico ilícito de migrantes. Por ejemplo, el Proyecto Polaris, una ONG que trabaja para combatir y prevenir el tráfico, utiliza las redes sociales y las plataformas para compartir videos para crear conciencia, y también lanzó un servicio de mensajes de texto (BeFree), disponible las 24 horas, los 7 días de la semana, donde las víctimas y los sobrevivientes de la trata de personas pueden recibir asistencia.

Se han establecido mecanismos de denuncia para testigos y víctimas vía telefónica o por Internet. Otro ejemplo es joint initiative de la Autoridad Reguladora del Mercado Laboral de Bahrein y la empresa de telecomunicaciones VIVA, que proporciona tarjetas SIM a los trabajadores expatriados que llegan al país para poder denunciar el abuso.

Crowdsourcing, "el acto de tomar un trabajo tradicionalmente realizado por un agente designado (generalmente un empleado) y subcontratarlo a un grupo de personas indefinido, generalmente grande en forma de una convocatoria abierta" (Howe, 2006), ha sido aplicado a iniciativas contra la trata de personas (Latonero, 2012, p. 20-21). Una aplicación particularmente innovadora, TraffickCam, invita a los miembros del público a subir fotografías de las habitaciones de los hoteles en los que se alojan, para que se pueda construir una base de datos con las imágenes y las características de las habitaciones que se pueda utilizar para ubicar dónde están siendo retenidas y/o abusadas las víctimas de trata. Esta identificación es posible al examinar el entorno de las imágenes o videos publicados que muestran a la víctima.

Esta es un área que dependerá de los niveles de concientización sobre la trata en una jurisdicción particular. Como profesor, puede encargar a sus alumnos que discutan los niveles de conciencia actuales en sus países y cómo podrían mejorar esta conciencia, de ser necesario.